Obtenir des informations pour une bidouille éthique de ports ouverts

Comme un hacker éthique, vous devez glaner autant d'informations que possible après la numérisation de vos systèmes. Déterminer ce qui fonctionne sur vos ports ouverts. Vous pouvez souvent identifier les informations suivantes:

Protocoles utilisés, tels que IP, IPX et NetBIOS

Services fonctionnant sur les hôtes, tels que e-mail, les serveurs Web et les applications de base de données

Services d'accès à distance disponibles, tels que Remote Desktop Protocol (RDP), Virtual Network Computing (VNC) et Secure Shell (SSH)

Services de réseau privé virtuel (VPN) comme PPTP, SSL et IPsec

Authentification requise pour les actions du réseau

Vous pouvez chercher l'échantillonnage suivant des ports ouverts (votre programme de numérisation réseau rapporte que ceux-ci accessible ou ouvert):

Ping (ICMP ECHO) répond, montrant que le trafic ICMP est autorisé à partir de l'hôte et

Le port TCP 21, montrant que FTP est en cours d'exécution

Le port TCP 23, montrant que telnet est en marche

Les ports TCP 25 ou 465 (SMTP et SMPTS), 110 ou 995 (POP3 et POP3S), ou 143 ou 993 (IMAP et IMAPS), montrant que d'un serveur e-mail est en cours d'exécution

Le port TCP / UDP 53, montrant que le serveur DNS est en marche

Ports TCP 80, 443 et 8080, montrant qu'un serveur web ou un serveur proxy est en cours d'exécution

Ports TCP / UDP 135, 137, 138, 139 et, en particulier, 445, montrant que l'hôte Windows non protégé est en cours d'exécution

Des milliers de ports peuvent être ouverts - 65 534 chaque fois pour TCP et UDP, pour être exact. Une liste continuellement mise à jour de tous les numéros de port connus (0-1023) ports et numéros de port enregistrés (ports 1024-49151), avec leurs protocoles et services associés, est situé à iana.org/assignments/service-names-port- numéros / noms de service-Port-numbers.txt. Vous pouvez également effectuer une recherche numéro-port au cotse.com/cgi-bin/port.cgi.

Si un service ne répond pas sur un port TCP ou UDP, cela ne signifie pas que ça ne fonctionne pas. Vous pourriez avoir à creuser plus loin pour le savoir.

Si vous détectez un serveur web fonctionnant sur le système que vous testez, vous pouvez vérifier la version du logiciel en utilisant l'une des méthodes suivantes:

Tapez le nom du site suivi par une page que vous savons ne pas exister, comme your_domain.com/1234.html. De nombreux serveurs Web renvoient une page d'erreur afficher les informations de version détaillée.

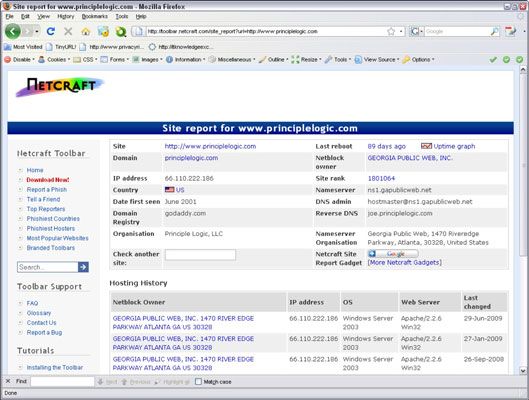

Utilisez Netcraft Qu'est-ce que le site en cours d'exécution? utilitaire de recherche, qui se connecte à votre serveur de l'Internet et affiche la version du serveur Web et le système d'exploitation.

Vous pouvez creuser plus profondément pour obtenir des informations plus précises sur vos hôtes:

NMapWin peut déterminer la version du système d'exploitation du système.

Un utilitaire de dénombrement (tels que DumpSec) peut extraire les utilisateurs, les groupes et les autorisations de fichiers et de partager directement depuis Windows.

Beaucoup de systèmes de retour d'informations de la bannière utile lorsque vous vous connectez à un service ou une application en cours d'exécution sur un port. Par exemple, si vous Telnet pour un serveur e-mail sur le port 25 en entrant telnet mail.your_domain.com 25 à une invite de commande, vous pouvez voir quelque chose comme ceci:

220 mail.your_domain.com ESMTP all_the_version_info_Prêt you_need_to_hack

La plupart des serveurs e-mail Retour des informations détaillées, telles que la version et le service pack actuellement installé. Après vous avez cette information, vous (et les méchants) permet de déterminer les vulnérabilités du système.

Un outil share-finder, comme celui intégré à GFI LANguard, peut trouver des partages ouverts Windows.

Un e-mail à une adresse invalide pourrait revenir avec détaillée e-mail des informations d'en-tête. Un message rebondi révèle souvent des informations qui peuvent être utilisées contre vous, y compris les adresses IP internes et versions de logiciels. Sur certains systèmes Windows, vous pouvez utiliser cette information pour établir les connexions non authentifiées et parfois même des commandes de carte.