Empêcher hacks avec analyseurs de réseau

UN Analyseur de réseau

est un outil qui vous permet de regarder dans un réseau et d'empêcher les hacks en analysant les données qui transitent sur le fil à des fins d'optimisation de réseau, de sécurité et / ou de dépannage. Un analyseur de réseau est à portée de main pour reniflement paquets sur le fil. Il fonctionne en plaçant la carte réseau dans mode promiscuité, ce qui permet à la carte pour voir tout le trafic sur le réseau.L'analyseur de réseau exécute les fonctions suivantes:

Capture tout le trafic réseau

Interprète ou décode ce qui se trouve dans un format lisible par l'homme

Affiche le contenu dans l'ordre chronologique

Lors de l'évaluation de la sécurité et de répondre aux incidents de sécurité, un analyseur de réseau peut vous aider

Voir le trafic réseau anormale et même traquer un intrus.

Développer une base de l'activité du réseau et la performance, tels que les protocoles utilisés, les tendances d'utilisation, et les adresses MAC, avant un incident de sécurité se produit.

Lorsque votre réseau comporte de manière erratique, un analyseur de réseau peut vous aider

Suivre et isoler l'utilisation du réseau malveillants

Détecter malveillants applications de cheval de Troie

Surveiller et traquer les attaques DoS

Programmes de l'analyseur de réseau

Vous pouvez utiliser l'un des programmes suivants pour l'analyse de réseau:

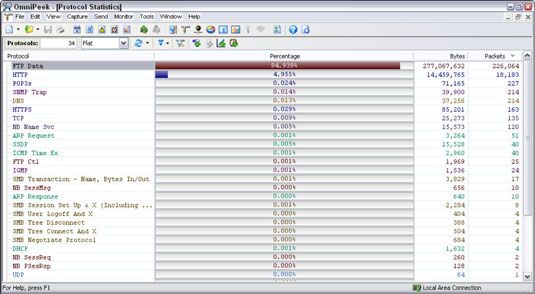

La OmniPeek WildPackets de Il fait tout ce dont vous avez besoin et plus et est très simple à utiliser. OmniPeek est disponible pour les systèmes d'exploitation Windows.

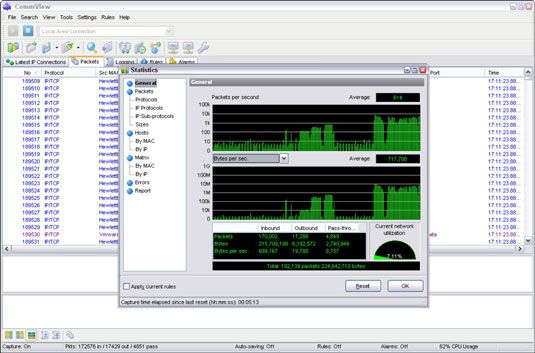

CommView de TamoSoft est un faible coût, alternative Windows.

Caïn Abel est un outil multifonctionnel gratuit de récupération de mot de passe pour effectuer l'empoisonnement ARP, la capture des paquets, de craquage de mots de passe, et plus encore.

Wireshark, anciennement connu comme Ethereal, est une alternative libre. Il est pas aussi que la plupart des produits commerciaux conviviale, mais il est très puissant si vous êtes prêt à apprendre de ses tenants et aboutissants. Wireshark est disponible pour Windows et OS X.

Ettercap est un autre utilitaire puissant pour effectuer une analyse de réseau et beaucoup plus sur Windows, Linux et d'autres systèmes d'exploitation.

Voici quelques mises en garde pour l'aide d'un analyseur de réseau:

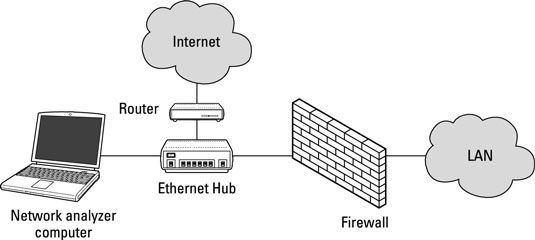

Pour capturer tout le trafic, vous devez vous connecter à l'analyseur de l'un des suivants:

Un concentrateur sur le réseau

Un moniteur durée port / / miroir sur un commutateur

Un interrupteur que vous avez effectué une attaque empoisonnement ARP sur

Si vous voulez voir le trafic similaire à ce que voit un IPS basé réseau, vous devez connecter l'analyseur de réseau à un hub ou un switch port moniteur à l'extérieur du pare-feu. De cette façon, vos tests vous permet de visualiser

Qu'est-ce accéder à votre réseau avant les pare-feu filtre éliminer le trafic indésirable.

Que se laissant votre réseau après le trafic passe à travers le pare-feu.

Il peut être une énorme quantité d'informations, mais vous pouvez regarder pour ces questions premières:

Odd trafic, comme:

Une quantité inhabituelle de paquets ICMP

Des quantités excessives de trafic multidiffusion ou diffusion

Les protocoles qui ne sont pas autorisés par la politique ou ne devrait pas exister donné la configuration de votre réseau actuel

Les habitudes d'utilisation d'Internet, qui peut aider à préciser les comportements malveillants d'un initié voyou ou d'un système qui a été compromis, tels que:

Navigation sur le Web et les médias sociaux

La messagerie instantanée et d'autres logiciels P2P

Utilisation douteuse, comme:

Beaucoup de paquets perdus ou imposants, indiquant outils de piratage ou de logiciels malveillants sont présents

Une forte consommation de bande passante qui pourrait pointer vers un serveur web ou FTP qui ne lui appartient pas

Sondes de reconnaissance et de profilage du système à partir des scanners de ports et des outils d'évaluation de la vulnérabilité, comme une quantité importante de trafic entrant à partir d'hôtes inconnus - en particulier sur les ports qui ne sont pas très utilisé, tels que FTP ou Telnet.

Piratage en cours, tels que des tonnes de UDP entrants ou les requêtes d'écho ICMP, SYN inondations, ou des émissions excessives.

Les noms d'hôte non standard sur votre réseau. Par exemple, si vos systèmes sont nommés Ordinateur1, Ordinateur2, et ainsi de suite, un ordinateur nommé GEEKz4evUR devrait soulever un drapeau rouge.

Serveurs cachés qui pourrait être de manger la bande passante réseau, servant de logiciels illégaux, ou d'accéder à nos hôtes du réseau.

Attaques sur les applications spécifiques qui montrent que de telles commandes / bin / rm, / bin / ls, écho, et cmd.exe ainsi que des requêtes SQL et l'injection javascript.

Si votre analyseur de réseau le permet, le configurer pour utiliser un premier entré, premier sorti.

Si votre analyseur de réseau permet, enregistrer tout le trafic dans un fichier de capture et de l'enregistrer sur le disque dur. Ceci est le scénario idéal - surtout si vous avez un grand disque dur, tels que 500 Go ou plus.

Lorsque le trafic réseau ne regarde pas droit dans un analyseur de réseau, il est probablement pas. Il vaut mieux être prudent que désolé.

Vous pouvez vérifier est la top causeurs sur le réseau. Si quelqu'un fait quelque chose malveillants sur le réseau, comme l'hébergement d'un serveur FTP ou exécutant un logiciel de partage de fichiers Internet, en utilisant un analyseur de réseau est souvent la seule façon de vous savoir à ce sujet. Un analyseur de réseau est également un bon outil pour les systèmes infectés par des logiciels malveillants, tels que virus ou un cheval de Troie de détection.

En regardant les statistiques de votre réseau, tels que les octets par seconde, l'utilisation du réseau, et le nombre de paquets entrants / sortants, est aussi un bon moyen de déterminer si quelque chose de louche se passait.

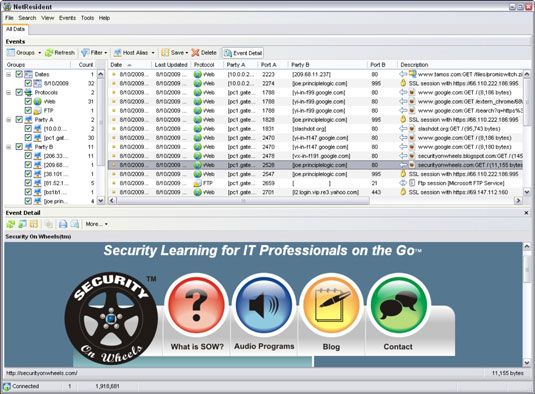

TamoSoft - le fabricant de CommView - a un autre produit appelé NetResident qui permet de suivre l'utilisation des protocoles bien connus, tels que HTTP, e-mail, FTP et VoIP. Vous pouvez utiliser NetResident de surveiller les sessions Web et de les lire.

NetResident a également la capacité d'effectuer l'empoisonnement ARP, qui permet NetResident de tout voir sur le segment de réseau local.

Détection de l'analyseur de réseau

Vous pouvez utiliser un utilitaire d'un réseau ou basé sur l'hôte pour déterminer si une personne est en cours d'exécution d'un analyseur de réseau non autorisé sur votre réseau:

Sniffdet pour les systèmes UNIX

PromiscDetect pour Windows

Certains IPS peut également détecter si un analyseur de réseau est en cours d'exécution sur votre réseau. Ces outils vous permettent de surveiller le réseau pour les cartes Ethernet qui sont exécutés en mode promiscuité. Vous suffit de charger les programmes sur votre ordinateur, et les programmes que vous alerte si ils voient des comportements de promiscuité sur le réseau (sniffdet) ou système local (PromiscDetect).