Cryptage exécutoire sur les périphériques mobiles d'entreprise

Une façon de contrer les logiciels espions sur vos appareils mobiles de l'entreprise est avec cryptage exécutoire

Sommaire

Une façon d'atténuer cette perte est de chiffrer les données sur les cartes- mémoire puis, si l'appareil est perdu ou volé, les utilisateurs non autorisés ne peuvent pas utiliser un lecteur de carte pour accéder aux données de la carte mémoire. Pour la même raison, l'utilisation de techniques d'authentification forte devrait être obligatoire pour mémoire embarquée ainsi. Les différents types de cryptage exécutoire vous pouvez utiliser pour sécuriser les périphériques de votre organisation comprennent:

Crypter toutes les communications entrant et sortant

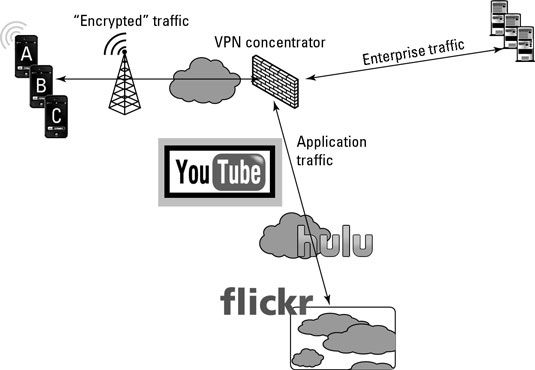

Si votre objectif est de protéger l'ensemble de l'écosystème de données, vous devez chiffrement obligatoire de toutes les communications entrant et sortant - qui est, tous les messages vers et depuis l'appareil. Sur le visage de celui-ci, cela ne diffère pas des politiques qui sont imposées sur les utilisateurs d'ordinateurs portables et ordinateurs de bureau qui se connectent à votre réseau via VPN (réseaux privés virtuels).

Il ya, cependant, un moyen important que le cryptage de périphérique mobile doit différer de cryptage portable typique: Vos politiques doivent répondre à l'ensemble toujours croissant d'applications personnalisées que les utilisateurs d'appareils mobiles téléchargent constamment et expérimenter.

Bien que la majorité de ces demandes ont rien à faire avec vous - parce qu'ils ne accéder à tout contenu d'entreprise - ils ne posent un problème pour un potentiel crypter toutes politique. Vous auriez à transporter tout ce que les données d'application non-entreprise, le faisant glisser dans l'entreprise que pour le rediriger vers le Internet.

Chiffrement uniquement le trafic de l'entreprise

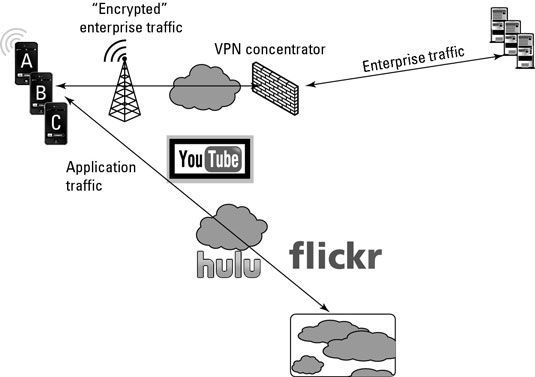

L'alternative évidente de cette approche est de discerner les applications d'entreprise à partir d'applications non-entreprise et intelligemment chiffrer uniquement le trafic destiné à l'entreprise. Voilà un gagnant-gagnant pour tout le monde, non? Eh bien, pas exactement. La solution passe par un agent intelligent pour résider sur le dispositif mobile et prendre la décision de ce trafic pour crypter et ce pour laisser la mouche.

Vous devez compter sur le fabricant de l'appareil et le fournisseur du système d'exploitation pour fournir les algorithmes de chiffrement pris en charge, mais au moins il est une technologie mature. La plupart de ces nouveaux appareils offrent un soutien assez complète de fonction, de sorte qu'il ne devrait pas être une zone à problème.