Norme liste de contrôle d'accès (ACL) de modification

Les administrateurs réseau modifier une liste de contrôle d'accès standard (ACL) en ajoutant des lignes. Chaque nouvelle entrée que...

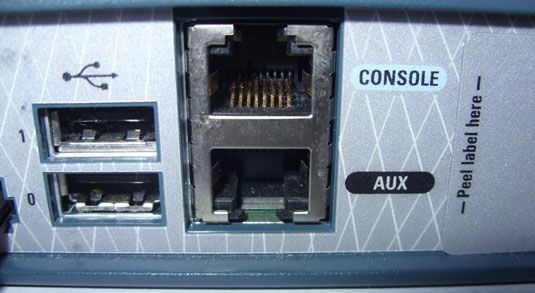

Ports de routeur standard

Une de vos premières tâches en permettant à vos ports de routeur standard est identifier et classer les ports disponibles sur votre...

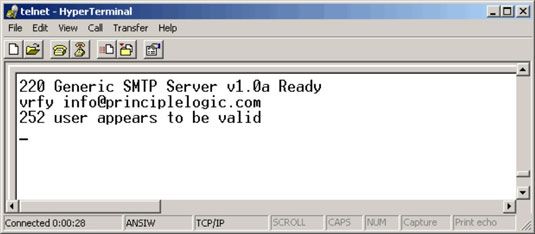

Hacks SMTP et comment se prémunir contre eux

Certains hacks exploiter les faiblesses dans le Simple Mail Transfer Protocol (SMTP). Ce protocole de communication e-mail a été conçu...

Protocoles de signalisation dans les réseaux MPLS

Si vous gérez un réseau MPLS basé Junos, vous devez être au courant des deux principaux types de protocoles de signalisation MPLS, qui...

Passant au crible sans (réseaux de stockage)

La description technique d'un réseau de zone de stockage (SAN) est une collection d'ordinateurs et de périphériques de stockage,...

Configurez votre compte Amazon de services Web

La première chose à faire est de créer votre propre Amazon Web Services (AWS) compte. Dans ce processus en plusieurs étapes, vous vous...

Mise en place d'une connexion WAN série

Mise en place Wide Area Network (WAN) de la gestion de la connexion série pour votre périphérique Cisco est assez straight-forward. Pour...

La configuration des points d'accès Cisco (APS)

Lorsque vous utilisez un point d'accès léger Cisco (AP), vous devez configurer le Cisco Wireless LAN Controller (WLC) à accepter...

Mise en place d'expirations de périphériques de Cisco

Sans la mise en place des paramètres de délai pour Cisco périphérique mode privilégié, vos sessions rester ouverte indéfiniment....

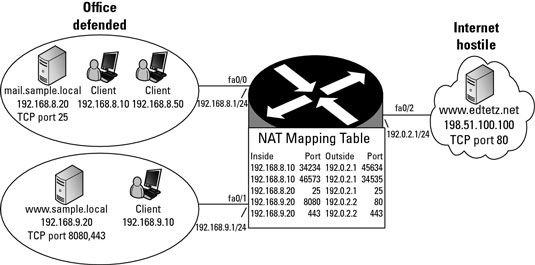

Mise en place d'une traduction d'adresse réseau (nat)

Network Address Translation (NAT) est très facile à mettre en place. Ces exemples utilisent l'illustration suivante. Cet exemple met en...

Mise en place Spanning Tree Protocol (STP)

Tous les commutateurs de Cisco navire avec Spanning Tree Protocol (STP) activées par défaut, mais si STP est mal configuré pour une...

Mise en place du contrôleur (s) Cisco Wireless LAN

Après le déballage de votre réseau local sans fil Cisco Controller (WLC), branchez le câble de la console au port de service et...

La création de réseaux locaux virtuels (VLAN)

Pour créer un réseau local virtuel (VLAN) sur votre commutateur, vous pouvez taper une seule commande en mode de configuration globale:...

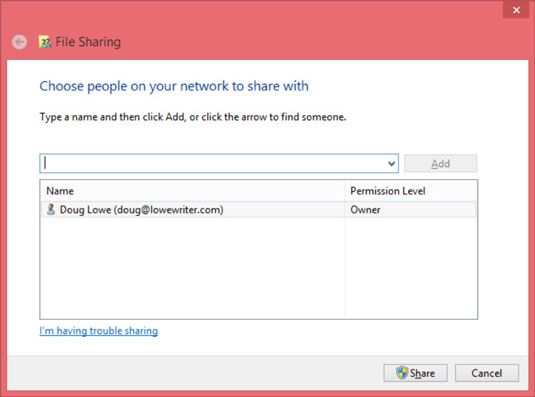

Partager des dossiers dans Windows Vista, Windows 7 ou Windows 8

Lorsque vous travaillez sur un réseau, quelle que soit la version de Windows que vous utilisez, vous pouvez choisir de partager vos...

Les questions de sécurité avec le cloud computing virtualisation

Utiliser des machines virtuelles complique la sécurité informatique dans une grande manière pour les deux sociétés qui exploitent les...

Les risques de sécurité des fournisseurs de cloud dans un environnement de cloud hybride

Beaucoup de problèmes de sécurité se posent lorsque vous travaillez avec un fournisseur de cloud externe dans un environnement de cloud...

Les risques de sécurité des utilisateurs finaux internes dans un environnement de cloud hybride

Vous pouvez mettre en œuvre tous les derniers contrôles de sécurité technique dans votre environnement de cloud hybride et encore face...

L'intégration orientée services dans un environnement de cloud hybride

Petites et grandes entreprises utilisent souvent une combinaison de services de cloud computing publics et privés opérant ensemble dans...