Politiques d'entreprise pour dispositif mobile de protection physique

Les politiques de protection de l'appareil mobile et la sécurité physique sont la plupart du temps le sens commun - et oui, comment est-ce rare? Pourtant, ces concepts méritent d'être répétées parce que vos utilisateurs prennent beaucoup de cela pour acquis, et fixant le et Don'ts lecteurs maison le point.

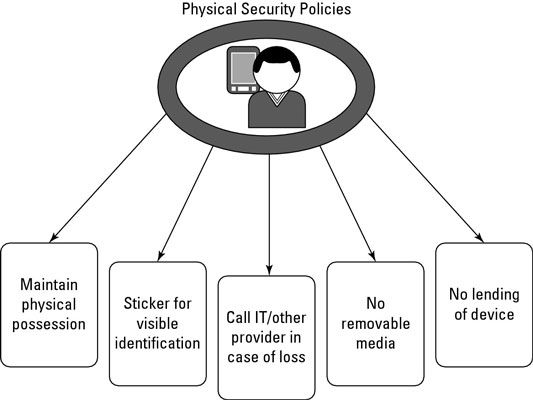

Voici les principes clés de la sécurité périphérique physique que vous souhaitez transmettre à utilisateurs d'appareils mobiles dans votre entreprise:

Les politiques de sécurité physique.

Assurez-vous que votre appareil est sous votre contrôle en tout temps.

Assurez-vous que l'utilisation de supports amovibles est évitée et, si cela est impossible, assurez-vous que les données sur les médias sont cryptées.

Abstenez-vous de prêter votre appareil à des tiers.

Utilisez un autocollant (il est faible technologie, mais il fonctionne) qui contient votre nom et les coordonnées et le coller sur votre appareil afin que dans le cas où l'appareil est perdu, il est l'occasion pour un bon samaritain pour vous contacter.

Créer ces autocollants à l'avance et de les distribuer à vos utilisateurs pendant le processus de formation.

En cas de vol de votre appareil, contactez immédiatement la partie appropriée. Si il est un dispositif d'entreprise émise, elle peut déclencher la récupération à distance et les opérations correctives.

Si il est de votre appareil personnel et vous avez des services de récupération à distance de votre fournisseur ou le fabricant de l'appareil, suivez cette procédure tout de suite. Dans le cas où vous ne disposez pas de tels mécanismes de recouvrement, contactez votre fournisseur de service afin que, à tout le moins, ils peuvent immobiliser l'utilisation de l'appareil lui-même.

Récupération à distance et les opérations correctives sont des fonctions essentielles fournies par la plupart des fabricants d'appareils mobiles et fournisseurs de systèmes d'exploitation ainsi que des tiers. Dans la catégorie de la gestion des appareils mobiles, récupération à distance implique localiser l'appareil, lancer l'effacement à distance des opérations, et de verrouillage sur le dispositif. Opérations correctives entraîner la localisation d'un dispositif de remplacement, la restauration de l'original sur le dispositif de remplacement, et en émettant le remplacement de l'utilisateur.

A propos Auteur

La sécurité de l'entreprise de périphérique mobile: la protection du dispositif de ios de pomme personnelle

La sécurité de l'entreprise de périphérique mobile: la protection du dispositif de ios de pomme personnelle Si votre entreprise permet à des dispositifs personnels de se connecter au réseau d'entreprise, vous êtes susceptible d'être regardé pour obtenir des conseils et des informations concernant la protection de ces dispositifs. Les…

Gestion d'entreprise de dispositifs mobiles: surveillance

Gestion d'entreprise de dispositifs mobiles: surveillance Gestion d'entreprise de dispositifs mobiles inclut la surveillance continue afin d'assurer que l'appareil mobile est en conformité avec vos politiques d'entreprise à tout moment. Ceci est différent de contrôle d'application et de surveillance,…

La sécurité de l'entreprise de périphérique mobile: protection de l'appareil de fenêtres personnelle

La sécurité de l'entreprise de périphérique mobile: protection de l'appareil de fenêtres personnelle En tant qu'administrateur gestion de la mobilité pour un environnement d'entreprise, vous souhaitez appliquer certaines politiques pour tous les appareils personnels utilisés au travail, surtout si votre stratégie informatique permet aux…

La sécurité de l'appareil mobile de l'entreprise: dangers spyware

La sécurité de l'appareil mobile de l'entreprise: dangers spyware Spyware sur l'appareil mobile de l'entreprise non seulement consomme des ressources de bande passante et de l'informatique, mais expose l'entreprise à des questions de responsabilité, les risques de sécurité et les limites de la productivité.…

La sécurité de l'entreprise de périphérique mobile: la protection du dispositif de Symbian personnelle

La sécurité de l'entreprise de périphérique mobile: la protection du dispositif de Symbian personnelle En tant qu'administrateur gestion de la mobilité pour un environnement d'entreprise, vous souhaitez appliquer certaines politiques pour tous les appareils personnels utilisés au travail, y compris les appareils Symbian. Les appareils fonctionnant…

Conseils de sécurité de l'appareil mobile de l'entreprise pour la connexion au serveur d'échange

Conseils de sécurité de l'appareil mobile de l'entreprise pour la connexion au serveur d'échange Utilisation d'un VPN est toujours recommandé lors de la connexion de vos périphériques mobiles de l'entreprise directement à Exchange Server. Voici quelques conseils pour vous assurer que votre déploiement est aussi sécurisé que…

Composants périphériques mobiles d'entreprise de sécurité: antivirus

Composants périphériques mobiles d'entreprise de sécurité: antivirus Antivirus est un élément de sécurité essentiel de la sécurité de l'appareil mobile qui est logiciel fonctionnant réellement sur le dispositif de point de terminaison. La technologie est disponible depuis des décennies, et beaucoup de vos…

Les politiques de sécurité de l'entreprise pour la sauvegarde de l'appareil mobile et de restauration

Les politiques de sécurité de l'entreprise pour la sauvegarde de l'appareil mobile et de restauration Le stockage de données d'entreprise et de la propriété intellectuelle sur les appareils mobiles rend la possibilité de sauvegarder et restaurer rapidement les dispositifs à un état de fonctionnement primordiale. Tant les tâches critiques de…

Perte et vol protection des appareils mobiles d'entreprise

Perte et vol protection des appareils mobiles d'entreprise La défense de la sécurité la plus fondamentale contre la perte ou le vol des appareils mobiles est over-the-air (OTA) la désactivation. Avec les appareils de l'entreprise-friendly comme le BlackBerry, cela est un jeu d'enfant, mais avec la…

Appareil mobile politique de sécurité mise à jour

Appareil mobile politique de sécurité mise à jour Pour faire face à l'environnement actuel de la sécurité de l'appareil mobile, vous avez besoin de mettre à jour les politiques de mobilité de votre entreprise ainsi que penser soutenir plus d'une plateforme de l'appareil. Voici quelques-uns des…

Vue d'ensemble des connexions de données et de la sécurité de l'appareil mobile

Vue d'ensemble des connexions de données et de la sécurité de l'appareil mobile Il est de plus en plus commun pour les données sensibles de l'entreprise pour être stockés directement sur les appareils mobiles. Cela signifie que votre déploiement de sécurité doit avoir la capacité de protéger les appareils ayant accès…

Vue d'ensemble de la sécurité de l'appareil mobile à travers la gestion de la configuration et de l'application

Vue d'ensemble de la sécurité de l'appareil mobile à travers la gestion de la configuration et de l'application Après avoir examiné la façon dont vous pouvez sécuriser les appareils mobiles sur votre réseau d'entreprise contre les virus et les logiciels malveillants, vous devez planifier l'exécution à distance des politiques de gestion et de sécurité…

Vue d'ensemble de la sécurité de l'appareil mobile à travers la gestion des périphériques

Vue d'ensemble de la sécurité de l'appareil mobile à travers la gestion des périphériques Maintenant que vous avez pensé à la sécurisation des appareils mobiles sur votre réseau contre les menaces comme les virus et logiciels malveillants, il est temps de planifier l'exécution à distance des politiques de gestion ou de sécurité…

Aperçu des politiques de sécurité d'appareils mobiles

Aperçu des politiques de sécurité d'appareils mobiles Les politiques de sécurité pour les appareils mobiles attachés au réseau de l'entreprise peuvent être divisés en deux catégories: les politiques pour les appareils et les politiques adoptées pour d'autres appareils.Politiques de…