Comment minimiser les risques de sécurité Web pour éviter d'être piraté

Garder vos applications Web sécurisé nécessite une vigilance constante dans vos efforts de piratage éthique et de la part de vos développeurs Web et les fournisseurs. Tenez-vous avec les derniers hacks, des outils de test et techniques et laissez vos développeurs et les vendeurs savent que la sécurité doit être une priorité pour votre organisation.

Vous pouvez acquérir de l'expérience et les tests de piratage des applications Web en utilisant les ressources suivantes directs:

OWASP Project WebGoat

Hacme outils de Foundstone

La sécurité de la pratique par l'obscurité

Les formes suivantes de sécurité par l'obscurité - quelque chose à cacher à la vue évidente en utilisant des méthodes triviales - peut aider à prévenir les attaques automatisées des vers ou des scripts qui sont codés en dur pour attaquer types de script spécifiques ou des ports HTTP par défaut:

Pour protéger les applications Web et bases de données connexes, utiliser des machines différentes pour exécuter chaque serveur web, l'application et le serveur de base de données.

Les systèmes d'exploitation sur ces machines individuelles doivent être testés pour les failles de sécurité et durci basée sur les meilleures pratiques.

Utilisez les fonctions de sécurité du serveur Web intégré pour gérer les contrôles d'accès et l'isolation des processus, tels que la fonction application isolement dans IIS. Cette pratique permet d'assurer que si une application Web est attaqué, il ne mettra pas nécessairement toutes les autres applications en cours d'exécution sur le même serveur à risque.

Utilisez un outil pour masquer l'identité de votre serveur web - anonymisation essentiellement votre serveur. Un exemple est la ServerMask de Port 80 Software.

Si vous êtes préoccupé par les attaques spécifiques à la plateforme étant menée contre votre application Web, vous pouvez tromper l'attaquant en pensant le serveur Web ou le système d'exploitation est quelque chose de complètement différent. Voici quelques exemples:

Si vous utilisez un serveur Microsoft IIS et les applications, vous pouvez renommer tous vos scripts ASP d'avoir un .cgi l'extension.

Si vous utilisez un serveur web Linux, utiliser un programme tel que IP Personality pour changer l'empreinte du système d'exploitation afin que le système ressemble à elle est en marche quelque chose d'autre.

Changez votre application web pour fonctionner sur un port non standard. Changement du port HTTP par défaut 80 ou HTTPS port 443 à un certain nombre de ports élevée, tels que 8877, et, si possible, définir le serveur de fonctionner comme un utilisateur non privilégié - qui est, quelque chose d'autre que le système, administrateur, root, et ainsi de sur.

Jamais déjà compter sur l'obscurité seuls: il est pas infaillible. Un attaquant pourrait dédié déterminer que le système est pas ce qu'il prétend être. Pourtant, même avec les opposants, il peut être mieux que rien.

Mettre en place des pare-feu

Envisagez d'utiliser des contrôles supplémentaires pour protéger vos systèmes Web, y compris les suivantes:

Un pare-feu basé sur le réseau ou IPS qui permet de détecter et de bloquer les attaques contre les applications web. Cela comprend firewalls commerciaux et Next-Generation IPS disponible auprès de sociétés telles que SonicWall, Check Point et Sourcefire.

A IPS d'applications Web basées sur l'hôte, comme SecureIIS ou ServerDefender.

Ces programmes peuvent détecter application web et certaines attaques de base de données en temps réel et les couper avant qu'ils aient une chance de faire de mal.

Analyser code source

Le développement logiciel est où des trous de sécurité et commencent devrait fin, mais le font rarement. Si vous vous sentez confiant dans vos efforts de piratage éthique à ce point, vous pouvez creuser plus profond pour trouver des failles de sécurité dans votre code source - les choses qui pourraient ne jamais être découverts par les scanners traditionnels et des techniques de piratage, mais qui sont néanmoins des problèmes. Ne crains pas!

Il est en fait beaucoup plus simple qu'il n'y paraît. Non, vous ne serez pas avoir à passer par la ligne de code en ligne pour voir ce qui se passe. Vous ne même pas besoin d'expérience de développement (même si elle ne l'aide).

Pour ce faire, vous pouvez utiliser un outil d'analyse de code source statique, tels que ceux offerts par VeraCode et Checkmarx. CxSuite de Checkmarx (plus spécifiquement CxDeveloper) est un outil autonome qui est un prix raisonnable et très complet dans son essai de deux applications Web et les applications mobiles.

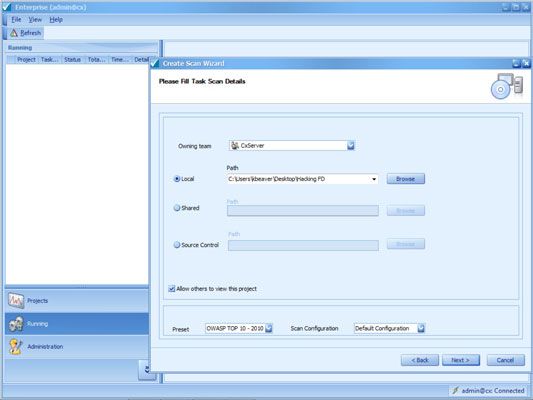

Avec CxDeveloper, vous chargez simplement le Enterprise Client, connectez-vous à l'application (les informations d'identification par défaut sont admin @ cx / admin), Exécutez l'assistant Créer une analyse à pointer vers le code source et sélectionnez votre politique de numérisation, cliquez sur Suivant, cliquez sur Exécuter, et vous êtes mis au travail.

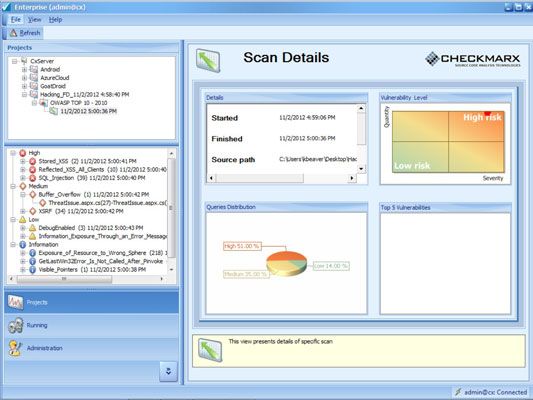

Lorsque l'analyse est terminée, vous pouvez passer en revue les résultats et les solutions préconisées.

CxDeveloper est à peu près tout ce que vous devez analyser et faire rapport sur les vulnérabilités de votre C #, Java, et le code source mobiles groupés dans un paquet simple. Checkmarx, comme Veracode, offre également un code source service d'analyse basé sur le cloud. Si vous pouvez obtenir sur tous les obstacles associés à la téléchargeant votre code source à un tiers, ceux-ci peuvent offrir une option plus efficace et surtout mains libres pour l'analyse de code source.

Analyse de code source sera souvent de découvrir différents défauts que les tests traditionnels de sécurité Web. Si vous voulez que le niveau le plus complet de tests, faire les deux. Le niveau supplémentaire de chèques offerts par analyse de la source est de plus en plus importante avec les applications mobiles. Ces applications sont souvent pleins de trous de sécurité que de nombreux développeurs de logiciels les plus récents ne informez-vous sur l'école.

La ligne de fond avec la sécurité du Web est que si vous pouvez montrer vos développeurs et les analystes d'assurance qualité que la sécurité commence avec eux, vous pouvez vraiment faire une différence dans l'ensemble sécurité de l'information de votre organisation.