Les hacks vos systèmes sont confrontés

Il est une chose de savoir généralement que vos systèmes sont sous le feu des hackers du monde entier et des utilisateurs malveillants...

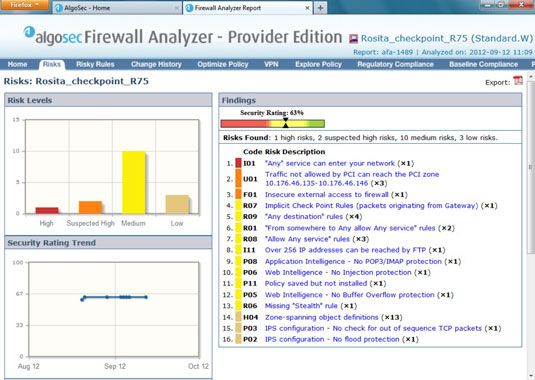

Règles de pare-feu de test pour empêcher hacks de réseau

Dans le cadre de votre piratage éthique, vous pouvez tester vos règles de pare-feu pour vous assurer qu'ils fonctionnent comme ils sont...

Dix erreurs mortelles à éviter lorsque vous pirater votre entreprise

Plusieurs erreurs mortelles peuvent causer des ravages sur vos résultats de piratage éthique et même votre carrière. Ne pas être...

Dix raisons de piratage est le meilleur moyen d'assurer la sécurité de l'entreprise

Ethical Hacking est pas juste pour le fun ou spectacle. Pour de nombreuses raisons d'affaires, le piratage éthique est le seul moyen...

Dix façons d'obtenir management buy-in supérieur à pirater votre entreprise

Des dizaines d'étapes clés existent pour l'obtention du buy-in et de parrainage qui vous avez besoin pour soutenir vos efforts de...

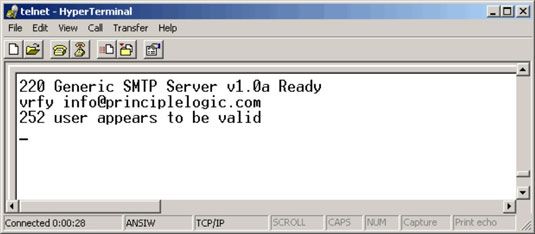

Hacks SMTP et comment se prémunir contre eux

Certains hacks exploiter les faiblesses dans le Simple Mail Transfer Protocol (SMTP). Ce protocole de communication e-mail a été conçu...

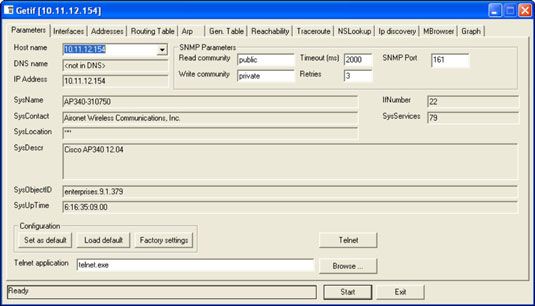

Snmp Scan pour prévenir un hack de votre réseau

Simple Network Management Protocol (SNMP) est intégré dans pratiquement tous les appareils de réseau et peut être une source de...

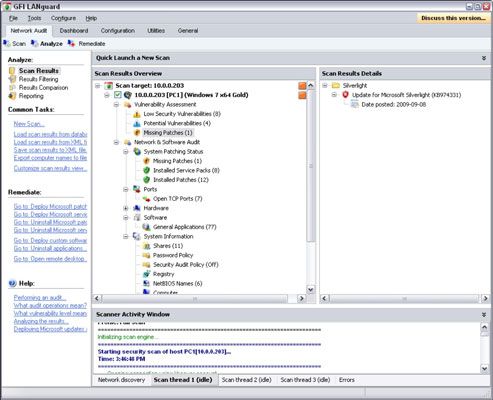

Scannez systèmes pour détecter et se prémunir contre les vulnérabilités de Windows

Lorsque vous évaluez les vulnérabilités de Windows, commencez par la numérisation de vos ordinateurs pour voir ce que les pirates...

Infrastructure sécurisée du bâtiment pour éviter hacks

Portes, fenêtres, murs et sont des composantes essentielles d'un bâtiment et peuvent être utilisés contre vous par un pirate....

Postes de travail sécurisés et salles informatiques pour éviter hacks

Après les pirates obtiennent un accès physique à un bâtiment, ils cherchent la salle des ordinateurs et d'autres appareils...

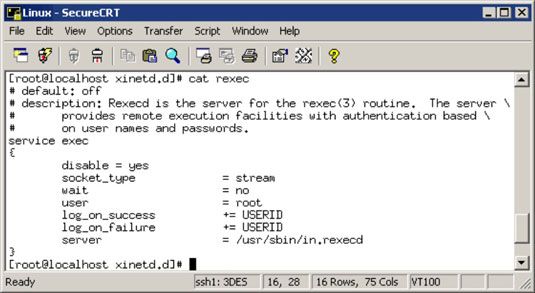

Fixez les fichiers .rhosts et hosts.equiv pour éviter hacks linux

Linux - et de toutes les saveurs de UNIX - sont des systèmes d'exploitation basés sur des fichiers. Sécuriser les .rhosts et les...

Les services publics sécurisés pour éviter hacks

Vous devez tenir compte de la construction et des centres de données, les services publics tels que l'électricité, l'eau, générateurs,...

Exécuter des analyses authentifiées pour éviter hacks sur les systèmes Windows

Un autre test que vous pouvez exécuter pour protéger vos systèmes Windows à partir de hacks est un “ authentifié ” scan -...

Prévenir le piratage des contre-mesures de craquage de mots de passe

Prenant quelques contre-mesures générales peut empêcher le piratage de vos mots de passe importants. Un mot de passe pour un système...

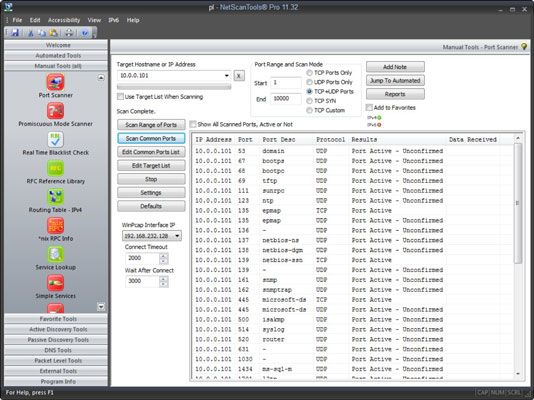

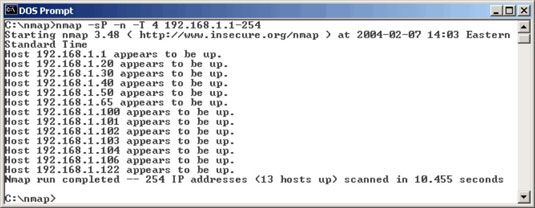

Empêcher le piratage réseau avec des scanners de ports

Un scanner de port empêche hacks en vous montrant ce qu'il en est sur votre réseau en scannant le réseau pour voir ce qui est vivant et...

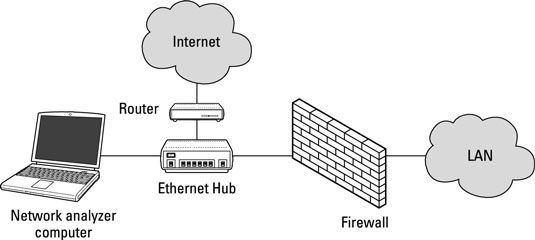

Empêcher hacks avec analyseurs de réseau

UN Analyseur de réseau est un outil qui vous permet de regarder dans un réseau et d'empêcher les hacks en analysant les données qui...

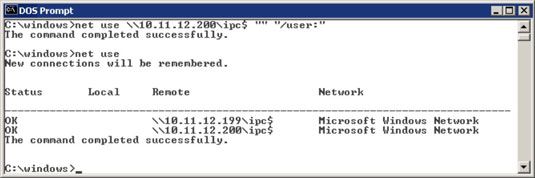

Attaques de session nulle et comment les éviter

Une vulnérabilité bien connue au sein de Windows peut mapper une connexion anonyme (ou null session) À un partage caché appelé IPC $...

Surveiller l'utilisation malveillante d'éviter hacks

Surveillance des événements liés à la sécurité est essentielle pour les efforts de sécurité en cours pour dissuader le piratage....