La capture et le trafic voix dossier pour démontrer les failles de sécurité de la VoIP

Systèmes liés VoIP ne sont plus sûrs que d'autres systèmes informatiques communs. Aggravant le problème est le fait que la maison de nombreux systèmes de VoIP plus intelligence ce qui rend les réseaux VoIP encore plus piratable.

Si vous avez accès au réseau filaire ou sans fil, vous pouvez capturer des conversations VoIP facilement. Ceci est une excellente façon de prouver que le réseau et l'installation de VoIP sont vulnérables. Il ya beaucoup de questions juridiques liées à puiser dans les conversations téléphoniques, alors assurez-vous que vous avez la permission.

Vous pouvez utiliser Cain Abel de puiser dans les conversations VoIP. Utilisation de ARP la fonction poison de routage de Caïn, vous pouvez brancher au réseau et avoir capturer le trafic VoIP:

Chargez Cain Abel et puis cliquez sur l'onglet Sniffer pour entrer dans le mode analyseur de réseau.

Cliquez sur l'icône Start / Stop avril

Cliquez sur l'icône bleue + pour ajouter des hôtes d'effectuer ARP empoisonnement sur.

Dans la fenêtre Adresse MAC Scanner qui apparaît, veiller à ce que tous les hôtes de mon sous-réseau est sélectionné, puis cliquez sur OK.

Cliquez sur l'onglet TAEG charger la page avril

Cliquez sur l'espace blanc sous le titre de la colonne d'état supérieure.

Cliquez sur l'icône + bleu et la fenêtre Poison Routing New ARP montre les hôtes découverts à l'étape 3.

Sélectionnez votre route par défaut ou un autre hôte que vous voulez capturer des paquets voyageant de et vers.

Dans la colonne de droite, cliquez sur Ctrl + le système que vous voulez empoisonner pour capturer son trafic voix.

Cliquez sur OK pour lancer le processus d'empoisonnement ARP.

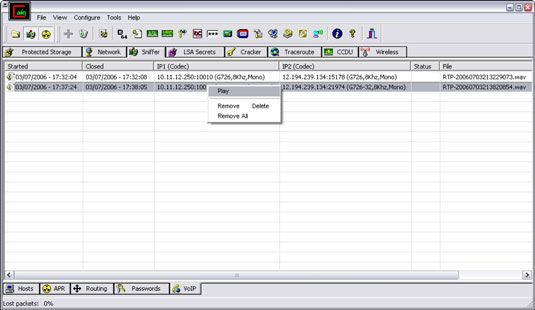

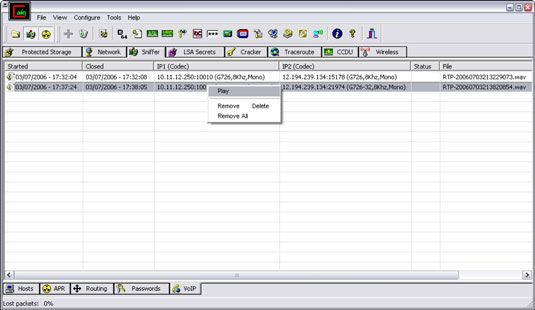

Cliquez sur l'onglet VoIP et toutes les conversations vocales sont “ automagically ” enregistrée.

Voici la partie intéressante - les conversations sont enregistrées dans .wav format de fichier audio, de sorte que vous suffit de droit; cliquez sur la conversation enregistrée que vous voulez tester et choisissez Play. Notez que les conversations enregistrées spectacle Enregistrement. . . dans la colonne État.

Il ya aussi un outil appelé vomi basé sur Linux que vous pouvez utiliser pour convertir conversations VoIP en .wav fichiers. Vous devez d'abord capturer la conversation réelle en utilisant tcpdump, mais si Linux est votre préférence, cette solution offre essentiellement les mêmes résultats que Caïn, indiqué dans les étapes précédentes.

A propos Auteur

Cisco Networking: réseau de base de l'analyseur de protocole

Cisco Networking: réseau de base de l'analyseur de protocole Anciennement Ethereal, Wireshark est analyseur de protocole de réseau, qui est un outil qui peut afficher les détails du trafic réseau. Avant la prévalence de commutation de réseau, un outil comme celui-ci pourrait voir tout le trafic qui…

Réseau commun des stratégies d'attaque: l'homme dans le milieu

Réseau commun des stratégies d'attaque: l'homme dans le milieu La l'homme au milieu stratégie d'attaque de réseau est un type d'attaque de mascarade qui fonctionne comme ceci: Si l'attaquant du réseau se place entre vous et le serveur sur lequel vous parlez, l'attaquant peut voir toutes les données…

Des stratégies d'attaque de réseau commun: reniflage de paquets

Des stratégies d'attaque de réseau commun: reniflage de paquets Reniflage de paquets, une stratégie d'attaque de réseau, capture le trafic réseau au niveau de la trame Ethernet. Après la capture, ces données peuvent être analysées et des données sensibles peuvent être récupérées. Une telle attaque de…

Comment les pirates contraire à l'éthique peut nuire à vos systèmes

Comment les pirates contraire à l'éthique peut nuire à vos systèmes Il est une chose de savoir que vos systèmes sont généralement sous le feu des hackers du monde entier et les initiés voyous autour de la bureau- il est une autre de comprendre les attaques spécifiques contre vos systèmes qui sont possibles.…

2 programmes VoIP pour grand bavardage dans le jeu

2 programmes VoIP pour grand bavardage dans le jeu Une des caractéristiques les plus intéressantes de jeux d'aujourd'hui est la capacité de converser avec d'autres joueurs de votre PC en temps réel à l'aide VoIP (abréviation de Voice over Internet Protocol). Vous pouvez déjà être familier…

Comment trouver l'adresse IP de votre PC sous Windows XP

Comment trouver l'adresse IP de votre PC sous Windows XP Lorsque votre ordinateur est sur un réseau Ethernet, il dispose d'une adresse IP qui indique le réseau où trouver ce PC. Il contribue à la fluidité du trafic entre les ordinateurs parce que chacun a sa propre adresse IP. Si vous avez besoin de…

Linux: la mise en œuvre d'une méthodologie de test de sécurité

Linux: la mise en œuvre d'une méthodologie de test de sécurité Un élément clé d'un audit de sécurité informatique que vous souhaitez utiliser tout en travaillant dans Linux est un test de sécurité qui vérifie les mécanismes techniques utilisés pour sécuriser un hôte et le réseau. La méthodologie…

Le guide de hacker éthique à outils et des ressources

Le guide de hacker éthique à outils et des ressources Restez à jour avec les plus récentes et les plus éthiques outils et des ressources de piratage. Finesse vos compétences de piratage éthique en visitant ces sites pour la sécurité, des outils, des ressources, et plus…

Faire des appels à partir de votre BlackBerry PlayBook avec télé- app Comwave

Faire des appels à partir de votre BlackBerry PlayBook avec télé- app Comwave Une des premières importants outils offerts par une société tierce pour le BlackBerry PlayBook communication étend le monde fascinant de la voix sur Internet (VoIP) à la tablette.EPhone app Comwave, disponibles via BlackBerry App World, vous…

Comment ajouter la fonctionnalité de chat à votre réseau Ning

Comment ajouter la fonctionnalité de chat à votre réseau Ning Pour beaucoup de membres Ning, bavarder avec d'autres gens Ning est essentiel. Ajout de la fonctionnalité de chat à votre réseau Ning est une tâche assez facile:Cliquez sur le lien Gérer dans la barre de navigation de votre réseau.La page…

Comment démarrer une conversation de messagerie instantanée Skype

Comment démarrer une conversation de messagerie instantanée Skype Outre IM standard d'un-à-un (messagerie instantanée) conversations, vous pouvez démarrer des conversations de messagerie instantanée avec des groupes de contacts Skype et vous pouvez vous déconnecter et revenir à des conversations plus tard.…

Prenant voip au WiMAX

Prenant voip au WiMAX WiMax est essentiellement une technologie sans fil qui permet la connectivité Ethernet sur de longues distances - jusqu'à 30 miles. Cette caractéristique signifie WiMax est susceptible d'être utilisé dans la mise en œuvre de réseaux étendus…

La rivalité fraternelle dans la Torah: Caïn et Abel

La rivalité fraternelle dans la Torah: Caïn et Abel Adam et deux premiers enfants d'Eve étaient Caïn et Abel. La Torah dit que «Abel devint berger et Caïn est devenu un laboureur» (Genèse 4: 2). Quand est venu le temps pour chacun d'eux de présenter une offrande à Dieu, Caïn offrit…

Outils de Tech vos besoins de centre d'appels

Outils de Tech vos besoins de centre d'appels Envisagez-vous de ce que la technologie dont vous avez besoin pour votre centre d'appels? Ou faire les termes VoIP, ACD, SVI, et CRM vous intriguer, et vous voulez en savoir plus? Voici quelques-uns des outils haut de technologie que votre centre…